链上侦探 ZachXBT 最新的推文指出,他发现了一个由 21 位北韩开发者组成的骇客犯罪网路,参与并盗取了数十个加密专案资金,据称每月能赚取高达 50 万美元的不法收入。

ZachXBT 曝光北韩骇客犯罪网路

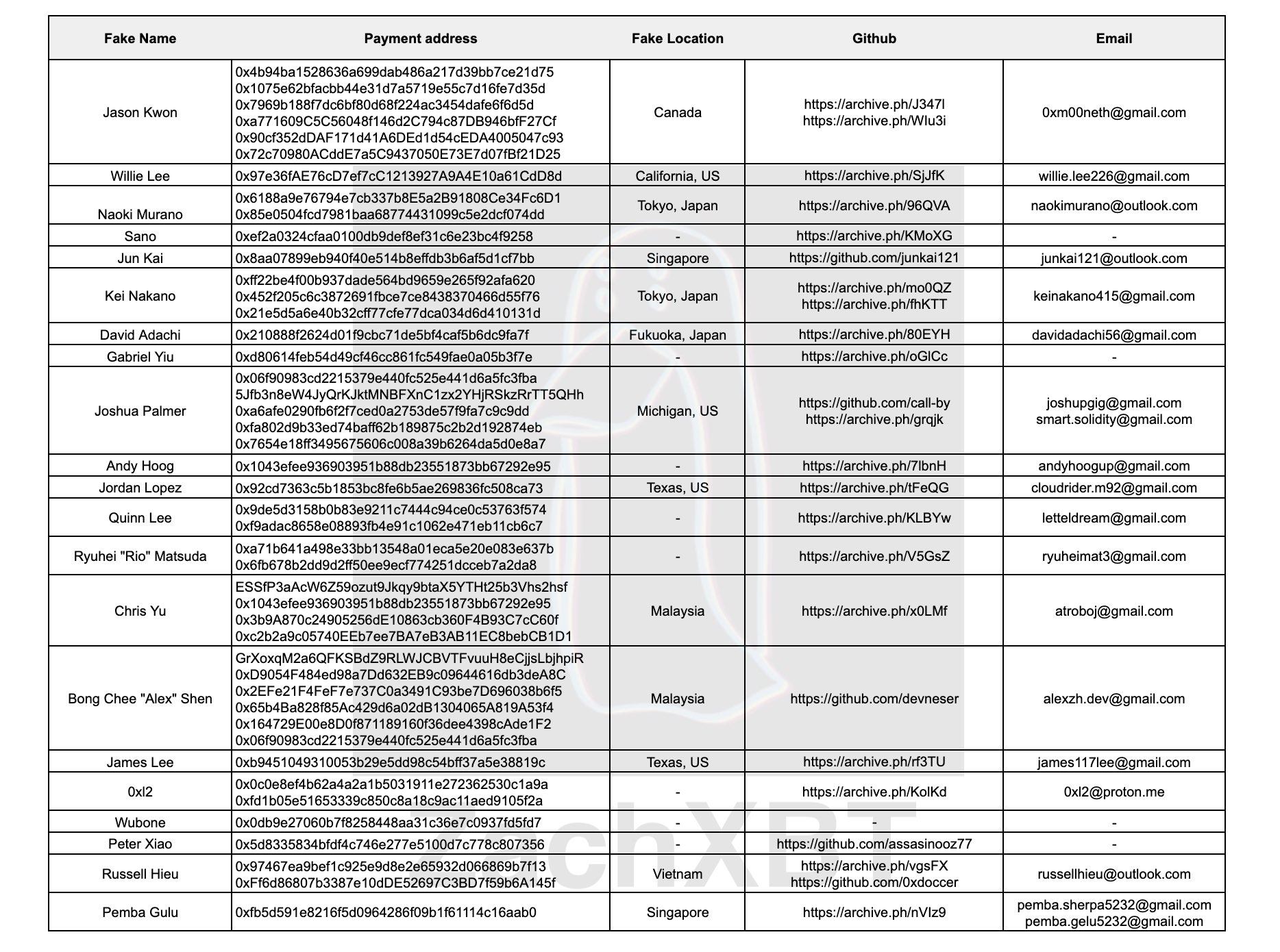

Zach 首先表示,这个位于亚洲并可能来自北韩的实体,雇用了至少 21 名员工,利用假身份渗透超过 25 个加密专案,在时机成熟后窃取团队资金并一走了之,预估每月得手 30 万至 50 万美元。

诈骗与洗钱过程

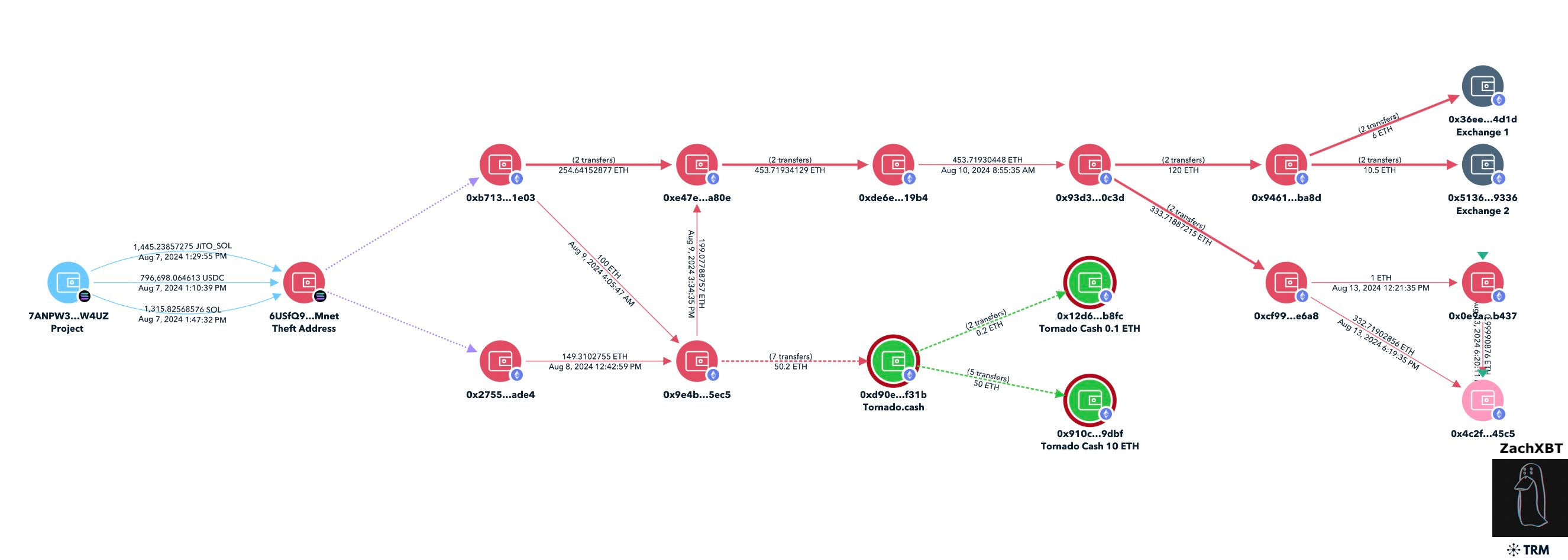

他透露,他在调查某个专案的被骇事件时,发现了巧妙而熟悉的资金轨迹,透过专用的盗窃地址、混币器及两间交易所进行复杂的洗钱。

然而,在追踪了多个地址后,他发现了更大规模的洗钱网路:

这些开发者在过去一个月内收到了 37.5 万美元,去年 7 月至今的流入资金总额高达 550 万美元。

Zach 强调,这些资金最终流向了被美国外国资产控制办公室 (OFAC) 制裁的两个个人「Sim Hyon Sop」及「Sang Man Kim」,据称曾被指控与北韩的网路犯罪及军武计划有所关联。

开发者伪装身份应聘职位

同时,Zach 也点明了他们的渗透手法,透过假身份证 KYC 或漂亮的工作经历取得专案方信任,接著再卷款走人:

一些开发者声称来自美国或马来西亚,但却被发现对话位址与俄罗斯 IP 重叠。

并补充,「有不少经验丰富的团队雇用了这些来自北韩的开发者而不知情,他们都伪造了身份。」

ZachXBT 提醒:问题问越深越好

对此,Zach 字里行间也提醒著团队需就以下人员多加留意:

- 应聘者间似乎互相认识,甚至可能有互相推荐的情况

- 优秀的 GitHub 或履历,但对先前的工作经历并不会如实回应

- 同意进行 KYC,但提供假身份证件

- 对自称所在国家的细节并不清楚,团队可以仔细询问确认

- 一开始表现良好,但后来逐渐表现不佳

- 一个人被辞退,立刻出现另一个帐号应聘

- 喜欢使用较为流行的 NFT 作为头像

余弦:团队慎防北韩开发者渗透

资安团队慢雾创办人余弦也引用了 ZachXBT 的推文,表示:

他们互相推荐入职,潜伏许久,技术能力不错,你的公司运作地很好,养肥了之后便收网。

并补充,「这种事情不再新鲜,遗憾的是,总会有新花样出现。」

北韩骇客犯罪猖獗

与北韩有关的网路犯罪层出不穷,其中同样包含了恶名昭彰的骇客组织 Lazarus,过去曾策划过多次网路攻击及诈骗活动,包括钓鱼攻击、协议漏洞利用及人员渗透等。

链新闻此前曾盘点过 Lazarus 曾犯下的大型网路攻击,受害者包括博弈平台 Stake.com 及交易所 CoinEx 等,劫走超过数亿美元。

如今,今年涉及北韩骇客但仍未确定是否为 Lazarus 所为的骇客事件则有:

- 3 月:Blast 游戏平台 Munchables 遭开发者自盗,损失约 6,250 万美元

- 5 月:日本交易所 DMM Bitcoin 遭骇,损失约 3.05 亿美元

- 7 月:印度交易所 WazirX 遭骇,损失约 2.35 亿美元

(全是北韩骇客?Elliptic 分析 WazirX 是遭北韩骇客攻击,日前 DMM 的三亿美元也是?)

今年 2 月,联合国也对此表达了严正态度,强调北韩骇客正透过大量的网路攻击窃取资金,来资助该国的核弹计划,过去 7 年内犯罪所得超过 30 亿美元。

(联合国报告:北韩以骇客盗取加密货币,筹资 30 亿美元发展核武)